Expertupdate van Steven Bos, Netwerk Specialist

februari 2021

Jarenlang was het mogelijk dat Android gebruikers hun telefoon onveilig verbonden met een enterprise WiFi netwerk. Daar is met een recente Android update gelukkig een einde aan gekomen! Dit heeft echter wel gevolgen voor gebruikers die geïnstrueerd moeten worden.

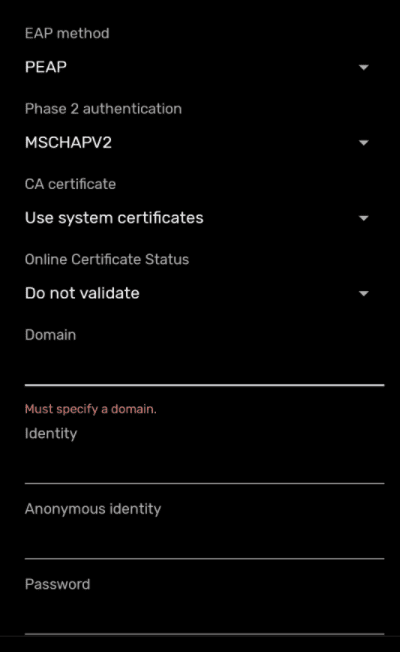

Als Android gebruiker kon je bij een handmatige configuratie van een WPA2-enterprise WiFi profiel aangeven dat het RADIUS server certificaat niet werd gevalideerd. Nu kan dat niet meer. De gebruiker is verplicht om op te geven welke partij het servercertificaat uitgeeft en wat de naam is van het servercertificaat.

Waarom is dat dan belangrijk?

De aanmelding op een WPA2/3-enterprise netwerk maakt gebruik van vergelijkbare technieken die webbrowsers gebruiken voor een veilige HTTPS verbinding naar een website. Hierbij stuurt de website het servercertificaat – en eventuele tussenliggende certificaten – door zodat de webbrowser de identiteit van de website kan valideren. Bijvoorbeeld door te controleren of het ontvangen certificaat uitgegeven is door een bekende certificaatautoriteit. Maar ook door het adres in de adresbalk te vergelijken met de naam van het certificaat. Vervolgens wordt een versleutelde verbinding opgezet die ervoor zorgt dat de verzonden gegevens zijn afgeschermd. Bij een webbrowser is dat de content die wordt geladen in de browser. Maar bij WiFi kan dit de gebruikersnaam en het wachtwoord (of een afgeleide daarvan) zijn. Belangrijk dus dat dit op een veilige wijze plaatsvindt!

Security incident

Voor de recente Android 11 update was het dus mogelijk om de validatie van het servercertificaat volledig uit te schakelen bij de configuratie van een WPA2-enterprise WiFi profiel. Dit maakt het toestel echter kwetsbaar en kan leiden tot een security incident. Kwaadwillenden kunnen immers relatief eenvoudig de WiFi inloggegevens afhandig maken. Deze inloggegevens worden veelal niet alleen gebruikt voor het WiFi netwerk, maar vaak ook voor andere applicaties. Zo komt het regelmatig voor dat een gebruiker zijn of haar Active Directory account gebruikt voor het aanmelden op het WiFi netwerk. Het kost weinig verbeelding om voor te stellen wat er mogelijk is als dit account afhandig is gemaakt!

En nu?

Android volgt de meest recente WPA3 specificaties die zijn opgesteld door de Wi-Fi alliance. Een mooie stap die leidt tot het veiliger verbinden met enterprise WiFi netwerken. Maar ook een stap met gevolgen. Gebruikers moeten geïnstrueerd worden hoe zij hun apparatuur op een correcte én veilige wijze configureren. En dit is nogal een omslachtig en foutgevoelig proces! Een mooi alternatief is een geautomatiseerd onboarding proces. Voor Bring-Your-Own-Device, de meest kwetsbare groep gebruikers, zijn er verschillende oplossing zoals SecureW2, eduroam CAT of geteduroam. Nog beter is het om geen inloggegevens te hergebruiken voor het aanmelden op het WiFi netwerk, maar hiervoor unieke inloggegevens te gebruiken. De inzet van Aruba Clearpass Onboard maakt dit mogelijk. Als onderdeel van het onboarding proces krijgt apparatuur eigen unieke inloggegevens: een digitaal certificaat. En daarmee wordt veilig verbinden eenvoudig gewaarborgd! Meer informatie? Neem eens contact met ons op!